1 引言

在第五代移动通信网络技术蓬勃发展的背景下,越来越多的人们通过移动终端进行通信,而无线传输的广播特性则决定了其数据交换过程极易遭受非法用户的窃听和攻击。因此,提高无线通信网络的安全性至关重要。传统通信网络中,通信安全主要依赖于以密码学为基础的上层加密算法,安全性仅是通过提高算法的计算复杂度的得以实现[1]。但在计算能力的不断提升的趋势下,加密算法被破解的可能性越来越大。为了寻求新的解决方案,物理层安全[2-3]技术作为一种能够弥补传统加密技术的新兴安全技术,旨在利用合法信道与窃听信道不同的信道特性实现信息的安全传输[4]。并且在1975年,Wyner首次提出了搭线窃听模型[5],证明了当合法信道的信道质量优于窃听信道时,完美的保密性是可以实现的,这为物理层安全技术的研究提供了理论基础和方法指导。

无线通信网络中常采用中继协作技术,它不仅可以扩大通信网络范围、抵抗路径衰落,而且可以有效提高系统的安全性能[6-8]。而协作干扰技术作为中继协作中一项具体的物理层安全技术,通过向窃听信道中引入经过人工设计的差异化干扰,能够使得合法信道的受干扰程度低于窃听信道的受干扰程度,从而实现安全传输[9-11]。文献[9]中基于三节点协作通信系统,提出了一种利用源节点发送干扰的两阶段协作干扰方案,抵抗外部的恶意窃听攻击,仿真表明,该策略能够有效提升系统安全容量。在文献[10]中,针对两跳多中继网络,考虑在智能窃听者的攻击模式下,提出了一种利用可信中继协作发送干扰混淆窃听者的安全传输方案。文献[11]研究了多中继通信网络中,在利用中继节点转发信号的同时,联合额外配有多天线的友好干扰节点广播干扰信号的方案,并推导了系统保密中断概率闭合表达式。

伴随着信息的爆炸增长,人们对通信质量和吞吐量等其他性能的需求逐渐提高。故物理层安全技术的另一重要手段——全双工中继技术得到越来越广泛的应用,它不仅能够有效的提高异构网络的通信容量和频谱使用的灵活性[12-13],而且能够提高通信网络的安全性能[14-16]。文献[14]研究了非理想信道条件下,全双工双向中继网络安全性能。文献[15]提出了基于全双工和半双工中继相互切换的混合安全通信机制,以增强系统的安全性。文献[16]针对单天线全双工中继网络的物理层安全性能,且结论表明,若可以很好地抑制自干扰,则全双工中继网络比半双工中继网络具有更好的保密性能。

从以上研究文献可以看出存在以下几方面不足:首先,全双工中继模型大都是基于两跳中继网络进行构建,但实际中,信号和数据往往需要多跳才能完成传输,故两跳中继网络的适用性较差。因此基于多跳中继网络的研究显得比较重要,具有一定的实际意义。而多跳中继传输的安全性研究围绕网络编码技术展开较多[17-18],但该安全方案实现的复杂度和开销较大。其次,中继协作的安全传输方案往往基于发送节点能够掌握全局信道状态信息,这对整个通信过程中的CSI反馈方案就要求更高,且增加系统开销。所以如何在CSI未知的情况下实现信息的安全传输需要进一步考虑。

受上述文献启发,本文针对多跳中继网络,提出了一种基于全双工模式的多节点协作干扰安全传输方案,所提方案首先利用泊松点过程(Poisson Point Process, PPP)对窃听节点进行随机几何建模,依据信道状态信息的不同,分别推导两种不同情况下干扰方案对应的合法接收端处接收信干比(Signal-to-Interference Ratio,SIR)的累积分布函数(Cumulative Distribution Function,CDF)和最危险窃听节点处所接收SIR的概率密度函数(Probability Density Function,PDF);然后,以保密中断概率(Secrecy Outage Probability,SOP)为安全性能评价指标。最后通过仿真,分别分析了全双工中继的发射功率、窃听节点密度以及中继数目对系统安全性能的影响。

2 系统模型和方案描述

2.1 系统模型

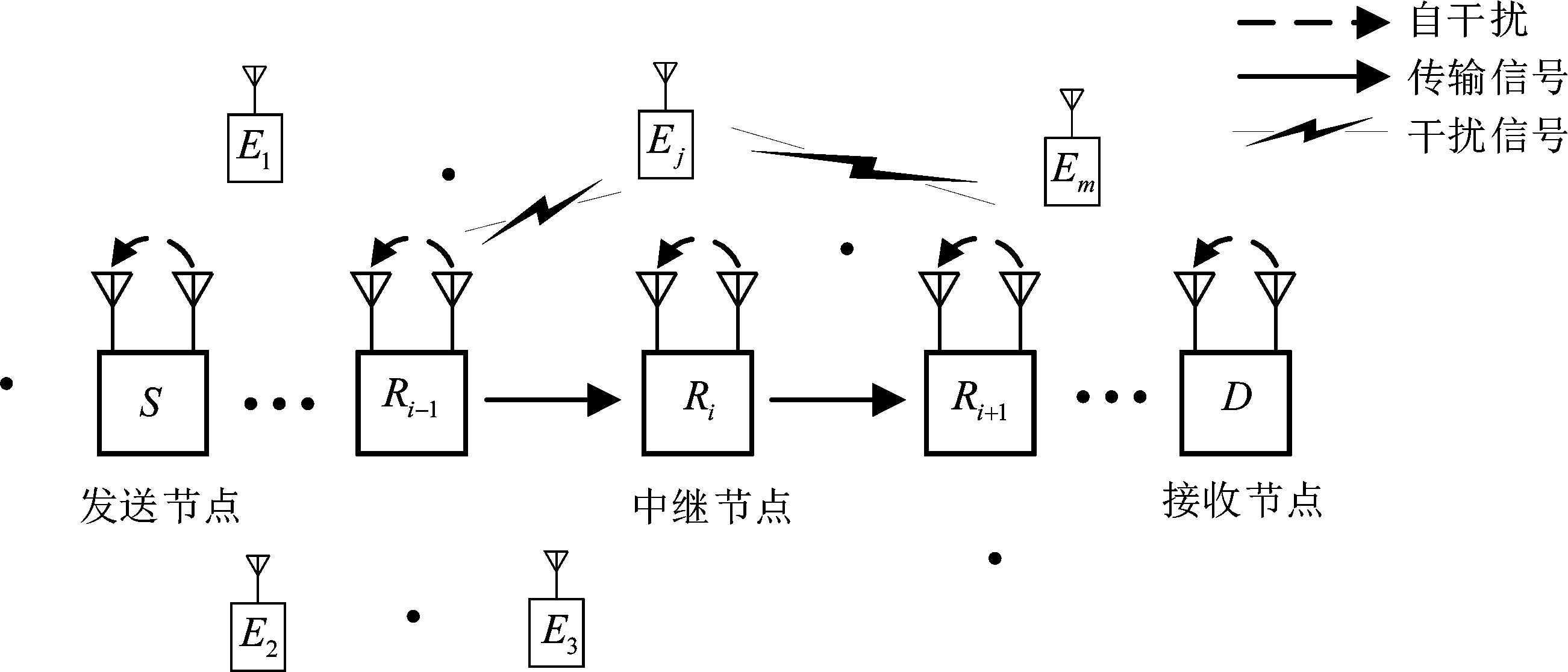

图1给出了N跳中继协作通信系统模型,该模型中包含一个发送节点S,一个接收节点D,N-1个可靠中继(Rk, k=1,2,…,N-1)和多个窃听节点(Em, m=1,2,…,M)。其中,发送节点、中继节点和接收节点均配置双天线,且能够根据系统需要在半双工和全双工模式之间切换;窃听节点只配置单天线,且只能进行被动攻击,不发送任何信号。假设发送节点到接收节点的距离较远,二者之间不存在直达链路,必须借助中继节点依次转发才能实现通信,且中继节点采用解码转发(Decode and Forward,DF)策略。为了使窃听节点攻击模式更具一般性,假设窃听节点随机分布在半径为R2的平面上,其位置分布服从密度为λE的独立PPPΦe。针对节点之间信道传输的实际情况,本文假设所有节点间信道同时具有小尺度瑞利衰落和大尺度路径衰落的信道模型[19],而节点内部只服从静态瑞利分布;则节点i和节点j之间的瞬时信道增益表示为:![]() 其中,gi, j为准静态瑞利衰落,设|gi, j|2服从均值为1指数分布; di, j表示节点i和节点j之间的距离,α为路径损耗指数。

其中,gi, j为准静态瑞利衰落,设|gi, j|2服从均值为1指数分布; di, j表示节点i和节点j之间的距离,α为路径损耗指数。

这里,根据中继节点发送干扰信号方式的不同,提出了一种混合协作传输方案,基于单输入单输出模式(Single-Input-Single-Output, SISO)的全双工多节点协作干扰(Full-duplex-Multi-node Cooperative Jamming, FD MCJ)方案和基于多输入单输出模式(Multiple-Input-Single-Output,MISO)的全双工多节点协作干扰方案,通过利用中继节点接收信息时前后两个相邻节点进行协作干扰实现安全传输。目标是每个中继都能根据当前已知下一跳信道状态信息情况自适应选择安全传输方案。同时,在传统的两跳中继通信网络下,结合文献[20]中提出的一种通过中继传输的不同时隙过程中,目的节点和中继节点交替发送友好干扰信号的半双工单节点协作干扰(Half-duplex-Single-node Cooperative Jamming, HD SCJ)方案进行比较。下面分别对本文所提两种方案进行具体分析。

2.2 方案描述

在两跳中继网络中,可以看到信道状态信息对于物理层安全方案的设计十分重要,而在多跳中继网络中,由于中继节点较多,本文由分析局部的连续三节点构成的两跳中继网络展开,并且假设接收节点始终掌握全局信道状态信息,并根据发送节点处CSI可用性去研究保密性能。因此,我们考虑了传输过程中两种不同的情况:(a)发送节点未知下一跳信道状态信息;(b)发送节点已知下一跳信道状态信息。

2.2.1 未知下一跳信道状态信息

根据图1所示系统模型,中继节点具有两个通信阶段,即信息接收和信息转发。在信息转发的过程中,若未知下一跳信道状态信息,所以无法使用波束成形技术,考虑到降低信息传输复杂度和减少可能被窃听的信息量,故本文提出通过在发送节点和接收节点间只利用单天线进行数据的交换的传输方案,且将其表示为SISO模式。具体方案为:当中继节点Ri转发信号xi时,其以半双工模式工作,其中一根天线进行信号的传输,另一根天线保持空闲。同时,下一跳节点Ri+1在全双工模式下,两根天线分别负责接收传输信号xi和向窃听节点广播干扰信号xj1,且E[|xa|2]=1(a∈{i, j1})。所以下一跳中继节点Ri+1处接收到的信号可表示为:

图1 系统模型

Fig.1 System model

(1)

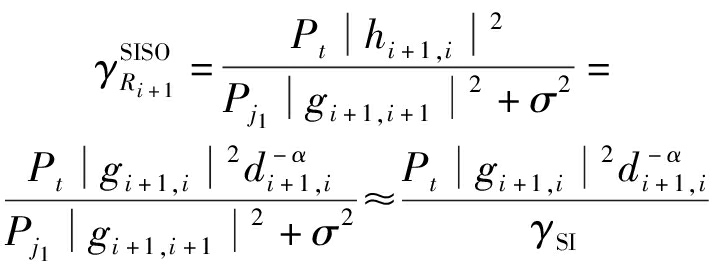

其中,Pt为合法信号发送功率,Pj1为干扰信号发送功率;zi+1为节点Ri+1处接收到的均值为0,方差为σ2的加性高斯白噪声(Additive White Gaussian Noise,AWGN);则中继节点在接收信号时,对应的瞬时信干比SIR表示如下:

(2)

本文中下一跳中继节点Ri+1中双天线采用FD工作模式,所以节点中存在自干扰(Self-Interference,SI)。假设全双工中继工作时自干扰消除(Self-Interference Cancellation,SIC)技术被抑制,故中继通信系统中存在残余的SI。上式中,Pj1|gi+1,i+1|2表示在节点内部中干扰信号在接收信号处的造成的干扰,γSI表示剩余SI。

针对未知下一跳信道状态信息,提出了利用多天线技术结合多节点协作干扰的安全传输方案。具体分为两个阶段:

1)当跳数n=1时,信号由发送节点S传输到第一个中继节点R1,此时,只有R1单节点作为友好协作干扰节点发送干扰信号到非法窃听节点。

2)当跳数n≥2时,利用相邻的前后两个中继节点发送干扰信号,即当Ri转发信号时,利用Ri-1和Ri+1用于传输干扰信号。

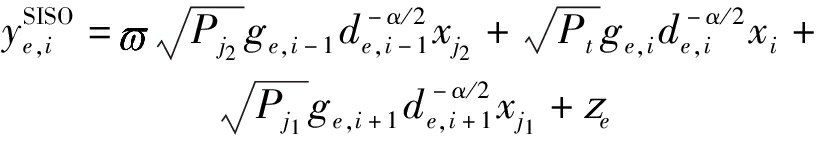

综上,在窃听节点处接收到的信号可以表示如下:

(3)

其中,xj2为中继节点Ri-1发送的干扰信号, Pj2为中继节点Ri-1发送干扰信号功率,E[|xj2|2]=1;ze为窃听节点处均值为0,方差为σ2的加性高斯白噪声。![]() 表示为:

表示为:

![]()

![]()

(4)

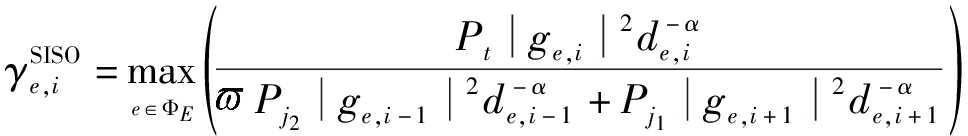

由于各个窃听节点独立窃听,故本文针对最危险窃听节点进行讨论,即窃听节点能够接收到最大SIR,具体表示如下:

(5)

2.2.2 已知下一跳信道状态信息

在该情况下,当发送节点已知CSI,则中继节点在转发信息时,由于节点具备双天线,所以能够利用通过波束成形技术来进行信息安全传输。具体方案为:令接收节点工作在全双工模式,因此接收节点能够同时接收信号和发送干扰。发送节点利用双天线与接收节点单天线进行数据的交换,将其表示为多输入单输出模式(Multiple-Input-Single-Output,MISO)。因此合法接收节点处的接收信号表示如下:

(6)

其中,![]() 表示中继节点Ri到下一跳中继Ri+1接收天线的2×1维小尺度衰落信道向量。w0表示最大传输比(Maximum Ratio Transmission,MRT)预编码向量,表示如下:

表示中继节点Ri到下一跳中继Ri+1接收天线的2×1维小尺度衰落信道向量。w0表示最大传输比(Maximum Ratio Transmission,MRT)预编码向量,表示如下:

(7)

在接收节点Ri+1处的SIR表示为:

(8)

窃听节点接收到的信号为:

![]()

![]()

![]()

![]()

(9)

则最危险窃听节点处接收到SIR,表示如下:

(10)

3 保密中断概率分析

3.1 性能指标

保密中断概率作为保密容量的另一种表达式,它从速率和信噪比两个参量分析了系统的性能。保密中断概率定义为当前链路的容量无法满足系统所要求的目标安全速率的概率。假设系统的目标安全速率值为RS,根据定义,通信系统中的第n跳对应保密容量为:

(11)

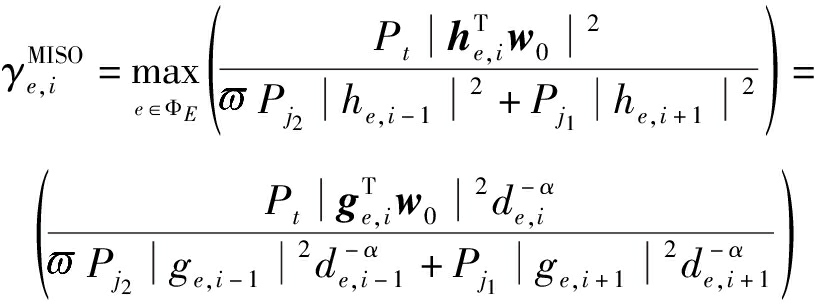

其中,ε为上文中两种不同方案集合,表示为ε∈{SISO,MISO},[x]+=max{x,0}。则保密中断概率计算公式为:

(12)

为了简化分析,考虑处于高信噪比情况下,有![]() 此时,将式(11)代入有:

此时,将式(11)代入有:

(13)

则对应整个N跳系统的保密中断概率为:

(14)

由概率论知识,对式(14)进行如下转化:

(15)

因此,要求系统保密中断概率,只需求出合法接收节点处SIR对应的概率密度函数,记为![]() 以及最危险窃听节点SIR对应的累积分布函数,记为

以及最危险窃听节点SIR对应的累积分布函数,记为![]()

3.2 单输入单输出(SISO)方案性能分析

已知信道为独立同分布的瑞利衰落信道,且服从指数分布。令X=Pt|hi+1,i|2,Y=Pt|gi+1,i+1|2,则合法信道和自干扰信道增益的概率密度函数可表示为:

(16)

(17)

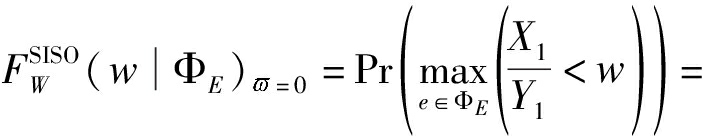

令Z=X/Y,则在SISO方案下,中继节点接收信号时SIR对应的累积分布函数为:

(18)

对式(18)求导可得到概率密度函数:

(19)

引理1

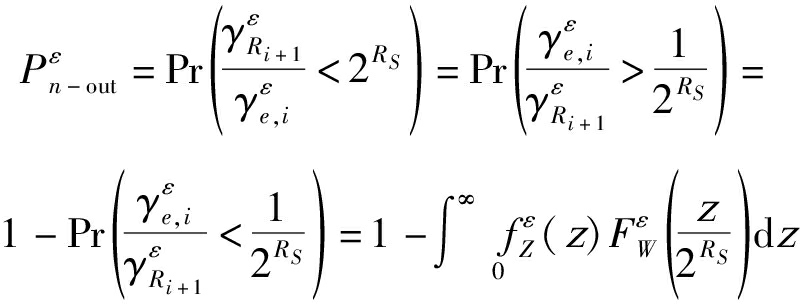

在单输入单输出多节点干扰方案下,第一跳信号传输的过程与后续多跳不同。因此分别讨论:在发送节点到窃听节点的窃听信道中,令X1=Pt|he,i|2,接收节点到窃听节点的干扰信道中,令Y1=Pj1|he,i+1|2。

1)当n=1时,即![]() =0,由于服从指数分布,则对应的概率密度函数可以表示为:

=0,由于服从指数分布,则对应的概率密度函数可以表示为: 令W=X1/Y1,则窃听节点接收到的SIR的累积分布函数推导如下:

令W=X1/Y1,则窃听节点接收到的SIR的累积分布函数推导如下:

![]()

(20)

其中,![]()

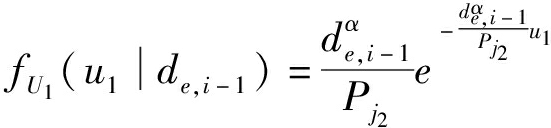

2)当n≥2时,即![]() =1,此时窃听节点将收到来自不同中继节点发送的干扰信号。干扰中继节点Ri-1到窃听信道的干扰信道增益为:U1=Pj2|he,i-1|2,则其对应的概率密度函数为:

=1,此时窃听节点将收到来自不同中继节点发送的干扰信号。干扰中继节点Ri-1到窃听信道的干扰信道增益为:U1=Pj2|he,i-1|2,则其对应的概率密度函数为:

(21)

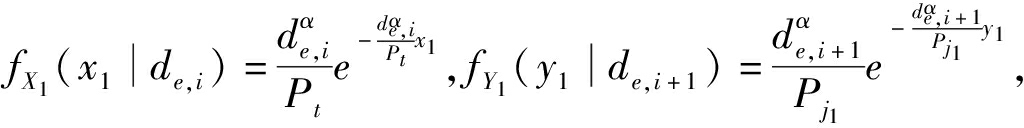

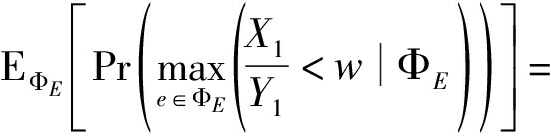

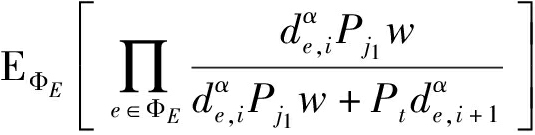

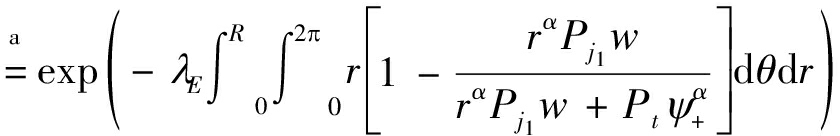

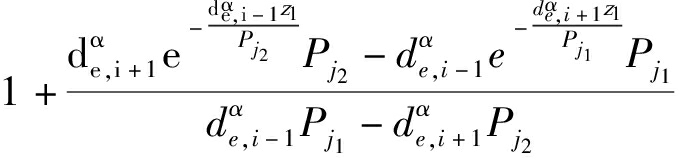

设随机变量Z1=Y1+U1,则Z1的累积分布函数和概率密度函数分别为:

FZ1(z1|de,i-1,de,i+1)=

![]()

(22)

求导可得:

(23)

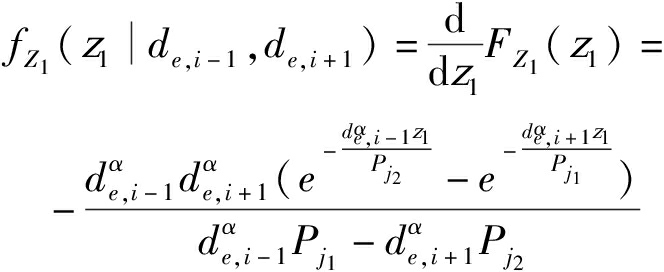

令W=X1/Z1,则窃听节点接收到信号的最大瞬时信干比![]() 累积分布函数为:

累积分布函数为:

(24)

其中,步骤(a)是由于泊松点过程的独立性,步骤(b)根据随机几何中的Campbell定理,结合泊松随机过程的概率生成函数而得到,![]() 将式(20)和式(24)代入式(15),可得该情况下保密中断概率的表达式。

将式(20)和式(24)代入式(15),可得该情况下保密中断概率的表达式。

3.3 多输入单输出(MISO)方案性能分析

合法信道中,由式(8)可知,信道范数的平方即信道增益服从伽马分布,形状参数为2,尺度参数为![]() 因此,该伽马分布的概率密度函数可表示为:

因此,该伽马分布的概率密度函数可表示为:

(25)

由式(17)知自干扰信道的概率密度函数,故中继节点Ri+1接收信号时的瞬时信干比![]() 的累积分布函数表示如下:

的累积分布函数表示如下:

(26)

求导的概率密度函数为:

(27)

在窃听信道中,由式(6)可得,在MISO模式下,中继节点与窃听节点之间的信道增益![]() 服从参数为

服从参数为![]() 的指数分布[21]。所以,MISO模式下的窃听信道接收信号时的瞬时信干比的累积分布函数与SISO模式下大小相同,即

的指数分布[21]。所以,MISO模式下的窃听信道接收信号时的瞬时信干比的累积分布函数与SISO模式下大小相同,即![]()

4 仿真结果及性能分析

本节利用Monte-Carlo仿真对以上分析进行验证。仿真所构建的通信模型,全部节点分布在二维平面上,将发送节点置于坐标原点(0,0),N-1个中继节点与接收节点沿x轴正向依次分布,相邻节点间距离固定为2 m,若无特殊说明,默认的系统参数设置为:噪声方差σ2=1,剩余自干扰γSI=10 dBm,窃听节点分布密度λE=0.05 m-2,目标速率RS=0.5 bit/s/Hz,蒙特卡洛仿真次数均为106次。

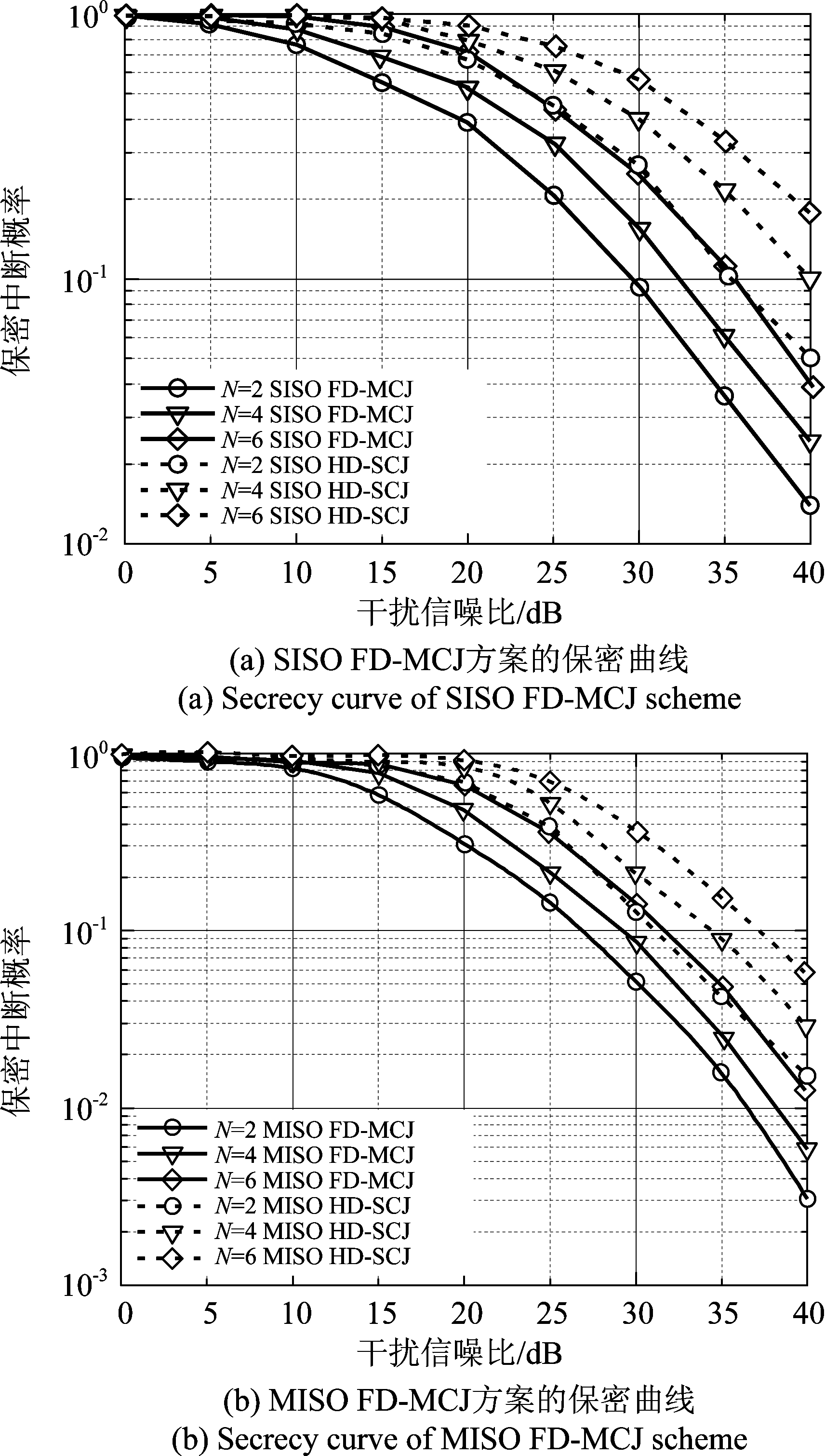

图2中对比了发送节点已知CSI和未知CSI不同情况,且在给定天线固定发送功率为40 dBm时,数据传输的保密性能随干扰信噪比变化的曲线,其中,Pj1=Pj 2=PJ从图中可以看到,在两种情况下,高干扰功率增益时,提出的基于FD-MCJ传输方案明显优于传统的HD-SCJ方法。当CSI未知时,图2(a)中,为了达到10-1的保密中断概率,当N=2时,与HD-SCJ方案相比,所提出的方法具有4.3 dB的增益,而当N=4时,若要实现相同的安全性能,所提方案将能获得约5.2 dB的增益。当CSI已知时,通过应用MRT预编码将两个天线用于数据传输的MISO方案中,与SISO中情况类似。图2(b)中,随着干扰信噪比的增加,对于相同跳数下的FD-MCJ方案与HD-SCJ的安全性能差异逐渐加大。当固定干扰信噪比时,系统的保密中断概率逐渐增大,这是因为中继跳数的增加,通信的时间和过程越长,存在某一跳被窃听成功地概率也就越大。因此,安全性能略有降低。

图2 保密中断性能随干扰节点信噪比变化图(R=6 m,λE=0.05 m-2,Pt=40 dBm)

Fig.2 Secrecy outage performance achieved by different schemes versus SNR of jamming node(R=6 m,λE=0.05 m-2,Pt=40 dBm)

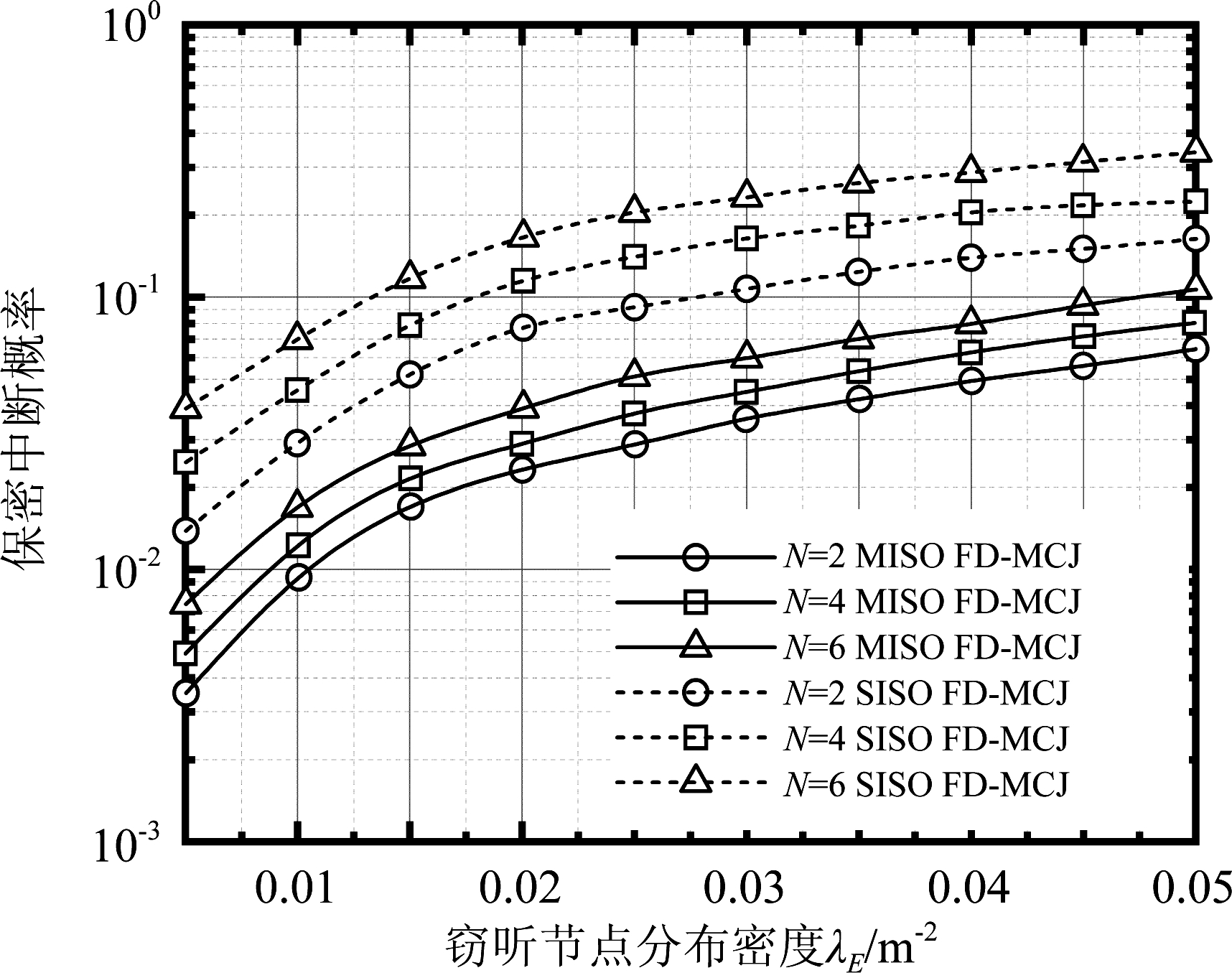

图3对比了所提的FD-MCJ方案在SISO和MISO两种模式下,系统保密中断概率随窃听节点分布密度λE的变化曲线。可以看到,在不同的窃听节点密度分布时,MISO模式下的FD-MCJ方案始终要优于在未知CSI下的SISO模式下的FD-MCJ方案。并且,在MISO模式中,随着跳数的增加,系统保密中断概率随λE的增加而逐渐下降,相比于SISO模式,这种下降十分有限。这是因为在该方案下通过两根天线使用波束成形技术,所以系统安全性能更好。这表明MISO FD-MCJ方案对窃听节点的安全威胁有更好地抵御能力,另一方面也反映了CSI的掌握程度对信息安全传输的重要性。

图3 保密中断性能随窃听节点分布密度变化图(R=12 m,Pt=Pj1=Pj 2=40 dBm)

Fig.3 Secrecy outage performance achieved by different schemes versus λE(R=12 m,Pt=Pj1=Pj 2=40 dBm)

图4中研究了所提方案安全性能随发射功率占比因子而改变的曲线。当总功率PS=Pj1+Pt=40 dBm存在约束时,如图所示,随着发射功率占比的增大,系统安全中断概率逐渐增大,这是因为尽管为发送节点分配更多的功率用于信息传输,但同时也增加了窃听节点处的接收信干比,信息泄露可能性增大。故为节点分配更多的功率用于发送干扰信号,将能够有效降低保密中断概率。验证了协作干扰方案有助于增强系统安全性能。因此,如何为中继节点寻找一个合适发射功率占比因子,寻求信息传输速率和系统安全性两方面性能的平衡方案。值得进一步研究和思考。

图4 保密中断性能随发射功率占比因子变化图(N=4,R=6 m, η=Pt /Pj1+Pt, Pj1=Pj 2)

Fig.4 Secrecy outage performance achieved by different schemes versus η(N=4,R=6 m, η=Pt /Pj1+Pt, Pj1=Pj 2)

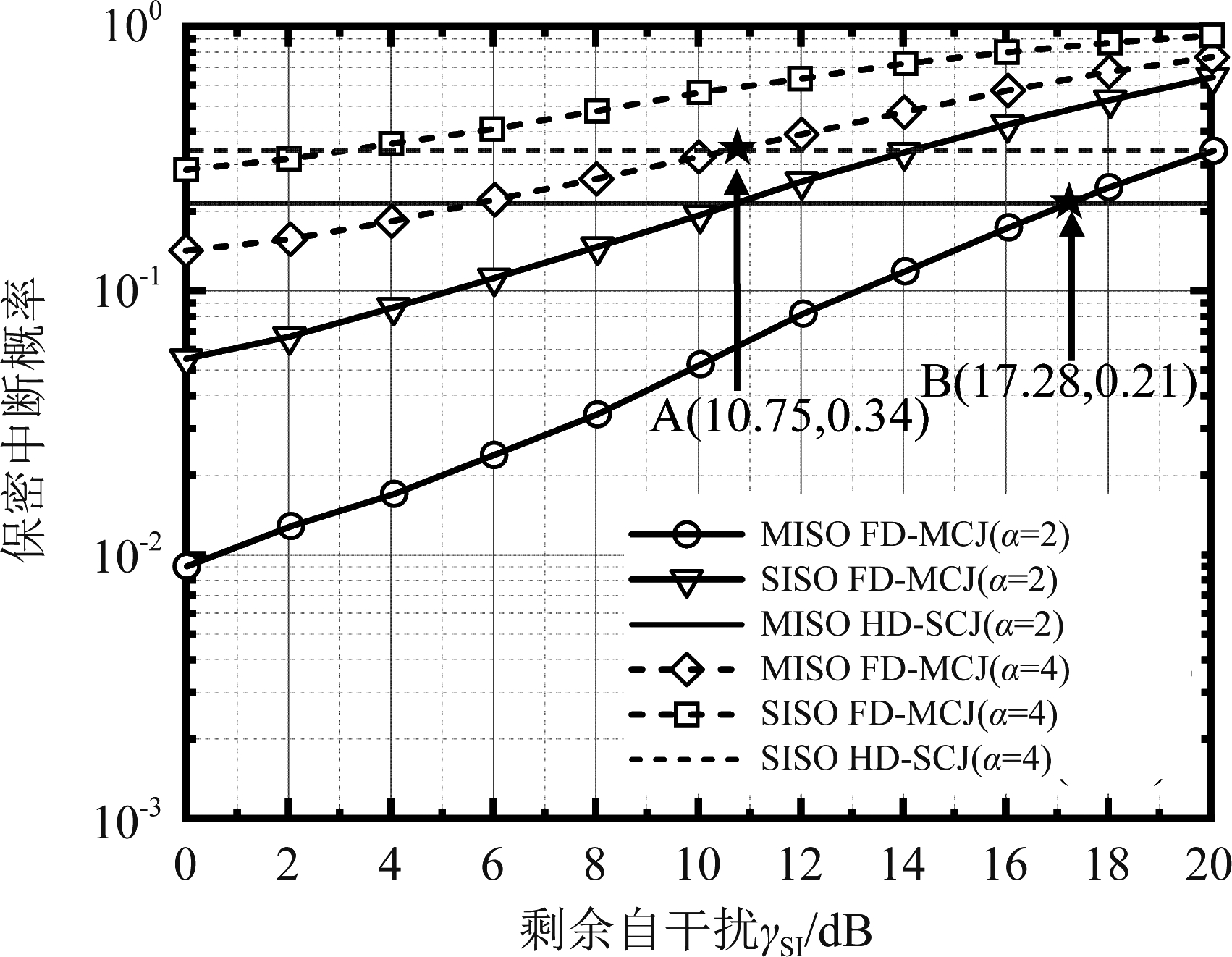

图5给出了在不同剩余自干扰条件下的不同传输方案的系统安全性能比较。如图所示,相较于传统基于半双工单节点协作干扰方案,该方案中节点不受自干扰因素的影响,故安全中断概率曲线在图中保持不变,而SISO FD-MCJ和MISO FD-MCJ方案下均受到剩余自干扰因素的影响。并且,随着剩余自干扰增加会导致保密中断概率逐渐降低。而从图中标记可知,对于不同路径损耗系数的情况,当α=2时,剩余自干扰γSI<10.77 dBm和α=4时,剩余自干扰γSI<17.28 dBm约束下,MISO FD-MCJ方案相比其他方案安全性能更好。因此,只有当节点工作全双工模式下的剩余自干扰信噪比被抑制在较小范围内,本文所提出的混合传输方案才能发挥比较明显的安全性能优势。

图5 保密中断性能随剩余自干扰变化图(N=4,R=6 m,Ps=40 dBm, η=25%)

Fig.5 Secrecy outage performance achieved by different schemes versus γSI(N=4,R=6 m,Ps=40 dBm, η=25%)

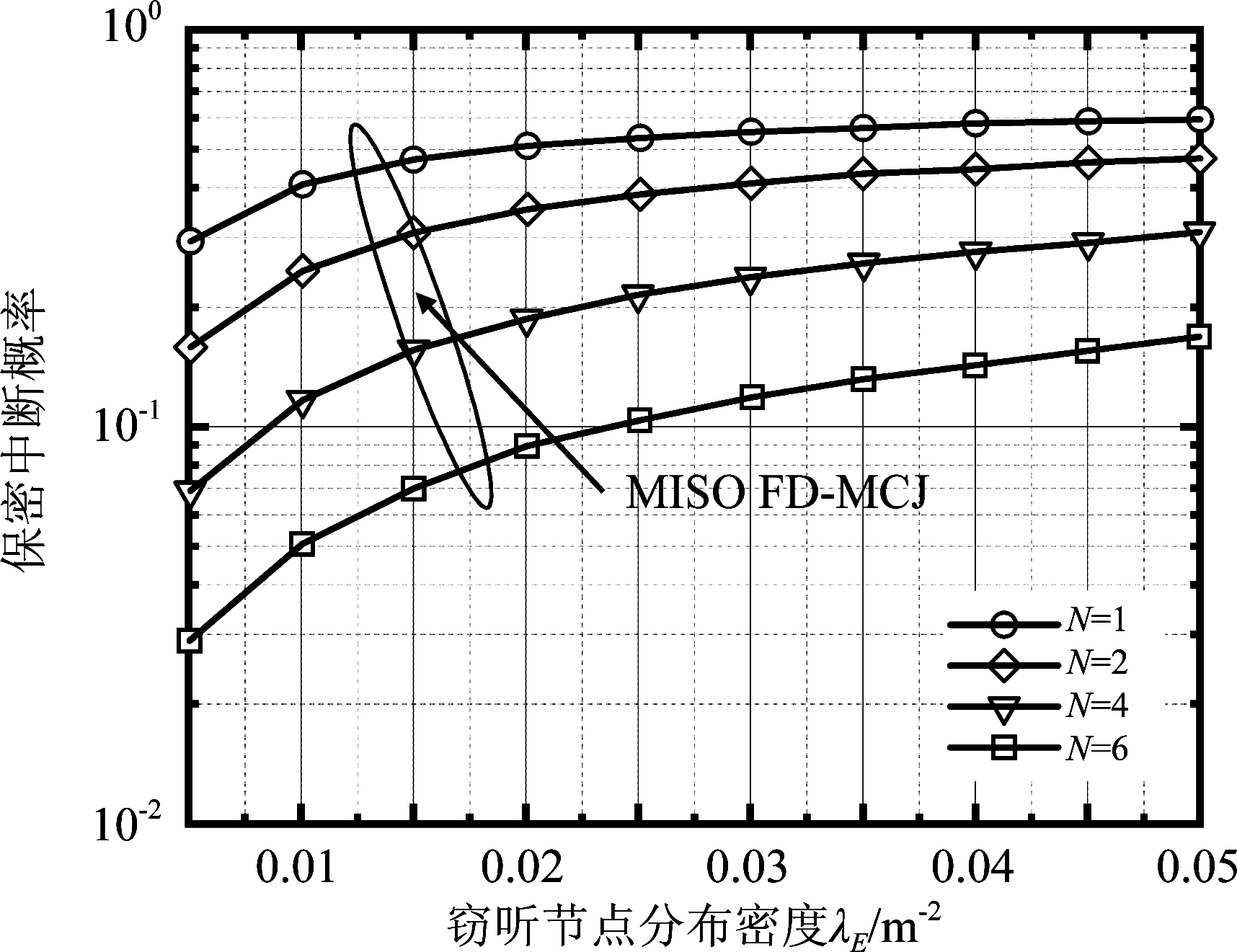

图6展示了在固定接收节点的位置时,不同中继跳数下,MISO FD-MCJ方案的保密中断性能随窃听节点分布密度λE的变化趋势。此时,接收节点的坐标令为(15,0),则中继间的距离将随着中继个数的增加而减小。并且固定所有节点的信号传输总功率和干扰信号发送总功率,令NPt=45 dBm,(2N-1)PJ=45 dBm。可以看出随着λE增大,MISO FD-MCJ方案的保密中断概率逐渐降低。这是因为当分布密度的增加时,窃听节点数量不断增多,出现更具威胁的窃听节点可能性变大,故合法节点被成功窃听的概率也随之变大,所以保密中断概率逐渐增大,系统安全性能也因此下降。另外,当中继跳数增加时,系统保密中断概率逐渐降低,这是因为在发送节点、接收节点和λE固定的前提下,中继节点之间的距离随之减小,合法中继接收端处SIR也随之增加,使得系统安全性能得到提升。

图6 MISO FD-MCJ方案保密中断性能随窃听节点分布密度变化图

Fig.6 Secrecy outage performance achieved by MISO FD-MCJ scheme versus λE

5 结论

本文研究了全双工多跳中继系统中的物理层安全传输问题,利用随机几何理论进行建模,同时根据中继节点信道状态信息是否可用,提出了两种具体的SISO FD-MCJ和MISO FD-MCJ安全传输方案。在不影响合法用户接收性能的情况下,中继节点在发送信息时,利用相邻的两个中继协作发送干扰信号对窃听节点进行干扰。削弱了窃听节点的信道质量,系统保密中断概率随之降低。此外,在考虑存在全双工剩余自干扰因素的条件下,推导了系统保密中断概率表达式。对比传统的半双工单节点协作干扰方案下的保密性能,研究结果表明:窃听节点分布密度的增加以及中继节点间距离的增加将有助于提高窃听成功概率;而合理的设置网络跳数、分配更多功率用于干扰以及剩余自干扰得到抑制将利于降低保密中断概率,系统安全性将进一步增强。

[1] SHANNON C E.Communication theory of secrecy systems[J].Bell System Technical Journal, 1949, 28(4): 656-715.

[2] ZENG Wen, ZHANG Jinyi, CHEN Shuaifei, et al.Physical layer security over fluctuating two-ray fading channels[J].IEEE Transactions on Vehicular Technology, 2018, 67(9): 8949-8953.

[3] 潘蕾, 李赞, 李向阳, 等.基于双向协作中继网络的物理层安全技术研究[J].兵工学报, 2020, 41(1): 102-107.

PAN Lei, LI Zan, LI Xiangyang, et al.Research on the physical layer security technologies of two-way cooperative relay networks[J].Acta Armamentarii, 2020, 41(1): 102-107.(in Chinese)

[4] POOR H V.Information and inference in the wireless physical layer[J].IEEE Wireless Communications, 2012, 19(1): 40-47.

[5] 黄开枝, 金梁, 陈亚军, 等.无线物理层密钥生成技术发展及新的挑战[J].电子与信息学报, 2020, 42(10): 2330-2341.

HUANG Kaizhi, JIN Liang, CHEN Yajun, et al.Development of wireless physical layer key generation technology and new challenges[J].Journal of Electronics & Information Technology, 2020, 42(10):2330-2341.(in Chinese)

[6] CHOI Y, LEE J H.A new cooperative jamming technique for a two-hop amplify-and-forward relay network with an eavesdropper[J].IEEE Transactions on Vehicular Technology, 2018, 67(12): 12447-12451.

[7] MOBINI Z, MOHAMMADI M, TELLAMBURA C.Wireless-powered full-duplex relay and friendly jamming for secure cooperative communications[J].IEEE Transactions on Information Forensics and Security, 2019, 14(3): 621-634.

[8] 任品毅, 唐晓.面向5G的物理层安全技术综述[J].北京邮电大学学报, 2018, 41(5): 69-77.

REN Pinyi, TANG Xiao.A review on physical layer security techniques for 5G[J].Journal of Beijing University of Posts and Telecommunications, 2018, 41(5): 69-77.(in Chinese)

[9] ZHOU Qian, ZANG Guozhen, GAO Yuanyuan, et al.Jamming strategy and security performance analysis for the cooperative system with untrusted relay[C]∥2017 First International Conference on Electronics Instrumentation & Information Systems(EIIS).Harbin, China.IEEE, 2017: 1-6.

[10] 贾丽君, 贺玉成, 周林.自适应窃听和干扰下机会式中继和协作干扰技术的安全性能分析[J].南京理工大学学报, 2019, 43(1): 29-34.

JIA Lijun, HE Yucheng, ZHOU Lin.Secure performance analysis of opportunistic relay and cooperative jamming technique under adaptive eavesdropping and jamming[J].Journal of Nanjing University of Science and Technology, 2019, 43(1):29-34.(in Chinese)

[11] ALOTAIBI E R, HAMDI K A.Optimal cooperative relaying and jamming for secure communication[J].IEEE Wireless Communications Letters, 2015, 4(6): 689-692.

[12] RAUT P, KAPLE T, SHARMA P K.Outage and average rate performances of full-duplex multiuser AF relay systems with time-selective fading[J].IEEE Systems Journal, 2020, 14(3): 3390-3398.

[13] CHEN Yingyang, WANG Li, Ma Ruqiu, et al.Performance analysis of heterogeneous networks with wireless caching and full duplex relaying[J].IEEE Transactions on Network Science and Engineering, 2020, 7(4):2429-2442.

[14] 丁青锋, 吴泽祥, 刘梦霞, 等.非理想CSI下全双工双向中继网络安全性能研究[J].计算机工程与应用, 2020, 56(19): 99-104.

DING Qingfeng, WU Zexiang, LIU Mengxia, et al.Research on security performance of full-duplex two-way relay network under imperfect CSI[J].Computer Engineering and Applications, 2020, 56(19): 99-104.(in Chinese)

[15] EL SHAFIE A, SULTAN A, AL-DHAHIR N.Physical-layer security of a buffer-aided full-duplex relaying system[J].IEEE Communications Letters, 2016, 20(9): 1856-1859.

[16] CHEN Gaojie, GONG Yu, XIAO Pei, et al.Physical layer network security in the full-duplex relay system[J].IEEE Transactions on Information Forensics and Security, 2015, 10(3): 574-583.

[17] 肖帅芳, 郭云飞, 黄开枝, 等.面向物联网多跳中继系统的协作密钥生成方法[J].通信学报, 2018, 39(3): 86-94.

XIAO Shuaifang, GUO Yunfei, HUANG Kaizhi, et al.Cooperative secret key generation for multi-hop relaying systems in Internet of Things[J].Journal on Communications, 2018, 39(3): 86-94.(in Chinese)

[18] HUNG D T, TRUNG DUY T, TRINH D Q, et al.Security-reliability analysis of power beacon-assisted multi-hop relaying networks exploiting fountain codes with hardware imperfection[C]∥2018 International Conference on Advanced Technologies for Communications(ATC).Ho Chi Minh City, Vietnam.IEEE, 2018: 354-359.

[19] 姚媛媛, 李学华, 黄赛, 等.基于携能通信的大规模无线协作网络中断性能分析[J].北京邮电大学学报, 2018, 41(6): 20-25.

YAO Yuanyuan, LI Xuehua, HUANG Sai, et al.Outage characterization of large-scale wireless cooperative networks based on SWIPT[J].Journal of Beijing University of Posts and Telecommunications, 2018, 41(6): 20-25.(in Chinese)

[20] SALEM M A, ABD AZIZ A B, BIN ALIAS M Y, et al.Secrecy performance on half-duplex two-way multi-relay transmission technique under wireless physical layer security[C]∥2018 International Symposium on Information Theory and Its Applications(ISITA).Singapore, IEEE, 2018: 668-672.

[21] ZHOU Xiaohui, GUO Jing, DURRANI S, et al.Performance of maximum ratio transmission in ad hoc networks with SWIPT[J].IEEE Wireless Communications Letters, 2015, 4(5):529-532.